當您的域名因被惡意攻擊或流量被惡意盜刷,產生了突發高帶寬或者大流量消耗,導致產生高于日常消費金額的高額賬單。因惡意攻擊或流量盜刷產生的高額賬單無法免除/退款,為盡量避免此類風險,本文為您介紹這一類情況的應對辦法。

潛在風險:惡意訪問帶來高額賬單

在攻擊行為發生的時候,實際消耗了CDN的帶寬資源,因此您需要自行承擔攻擊產生的流量帶寬費用。

客戶流量被惡意盜刷而產生突發帶寬增高的情況與被攻擊的情況類似,因為實際消耗了CDN的帶寬資源,所以您需要自行承擔攻擊產生的流量帶寬費用。

連帶風險:賬單金額可能會超出賬戶余額

域名被惡意攻擊或者流量被惡意盜刷的情況下,極易出現高額賬單,連帶出現的風險是賬單金額往往會超出您的賬戶余額。

CDN產品屬于按量付費產品,其賬單金額受計費周期(如按小時出賬,按天出賬、按月出賬等)和賬單處理時延(阿里云CDN產品出賬存在3~4小時延遲)等因素的影響,無法做到賬戶余額為0的情況下立即停機,因而可能會出現欠費金額大于0,或者單條賬單的欠費金額直接超出您的延停額度范圍。

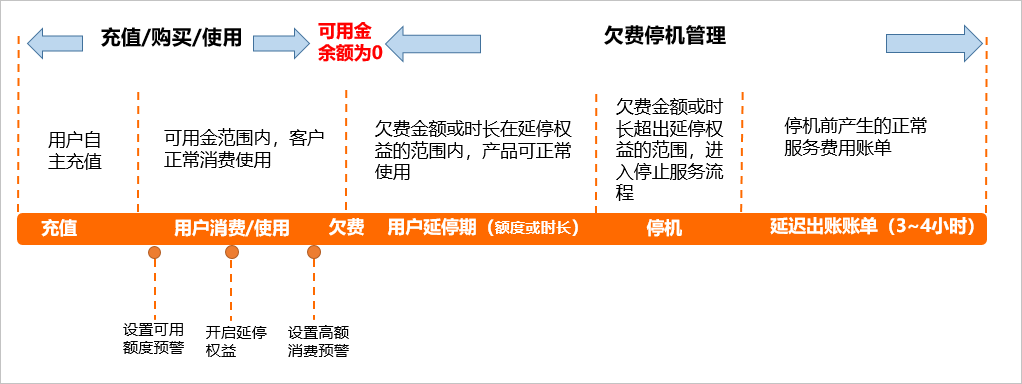

阿里云提供延期免停權益,如果您開啟了該服務,當您的賬戶欠費后,阿里云會根據您的客戶等級或歷史消費等因素,提供一定額度或時長繼續使用云服務的權益,每個月自動計算并更新延停額度。更多信息,請參見延期免停權益。

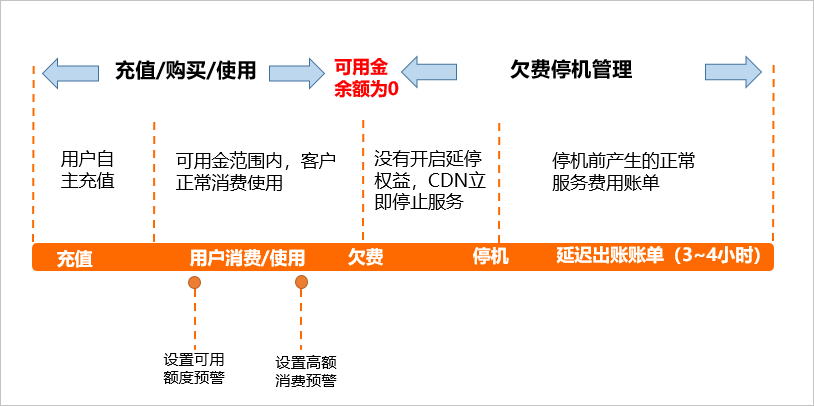

針對新注冊用戶,延停權益默認關閉,關閉延停權益情況下的產品欠費/停機邏輯流程:

示例:客戶A,使用按流量計費(按小時出賬)的CDN服務,A關閉了延停權益,賬戶余額1000元。02月01日15:00~16:00之間,客戶流量突增,02月01日19:00左右出賬(15:00~16:00時間段的小時流量賬單)金額為5000元,系統結算后欠費4000元,則CDN進入停服處理流程,并且停服以后還會輸出16:00~17:00、17:00~18:00、18:00~19:00這三個時間段的賬單,最后賬戶的欠費金額很可能還會大于4000元。

您可以手動開啟延停權益,開啟延停權益情況下的產品欠費/停機邏輯流程:

示例:還是以上面的A客戶為例,假設A客戶開啟了延停權益,有500元的延停額度,最終在02月01日19:00左右出賬(15:00~16:00時間段的小時流量賬單)的時候,依然會因為欠費而進入CDN停服處理流程(欠費金額4000元大于延停額度500元)。

應對辦法

阿里云CDN產品默認并不提供訪問控制或者安全防護能力,阿里云CDN會對客戶帶寬突增情況進行檢測,如發現異常流量,則會根據客戶正常業務訪問量以及異常流量總體負載情況來評估是否對突發流量采取限流或者切沙箱等措施(不會100%觸發限流或者切沙箱,具體請參考使用限制中的“突發帶寬/QPS限流規則”)來保障全網用戶的穩定性,由此導致的可用性問題,阿里云不承擔責任。

為保障服務的正常運行和避免出現高額賬單,建議參考本文檔開啟防護功能或者對流量進行相應的訪問控制。

開啟訪問控制

在出現異常流量突增的時候,建議您先通過分析實時日志(參考文檔:配置實時日志推送),來判斷當前是由于什么原因產生的帶寬突增,然后根據具體的原因在控制臺為域名針對性的開啟以下訪問控制功能,以避免產生不必要的流量帶寬消耗。

訪問控制措施 | 功能說明 |

配置Referer防盜鏈 | 常用的一種配置方法是設置Referer防盜鏈的白名單,僅允許referer為指定域名(例如:與您的網站業務系統相關的域名)的訪問請求,以實現對訪客的身份識別和過濾,防止網站資源被非法盜用。詳細請參見配置Referer防盜鏈。 |

配置URL鑒權 | URL鑒權功能通過阿里云CDN節點與您的資源站點配合,能夠形成更為安全可靠的源站資源防盜方法。詳細請參見配置URL鑒權。 |

配置遠程鑒權 | 遠程鑒權功能通過阿里云CDN節點將用戶請求轉發至您指定的鑒權服務器,由鑒權服務器對用戶請求進行校驗,從而可以更嚴格地限制資源被非授權用戶訪問。詳細請參見配置遠程鑒權。 |

配置IP黑白名單 | 惡意攻擊或者流量突增行為發生以后,您可以通過實時日志分析功能查看當前是否存在訪問較為高頻的IP地址,如果識別出惡意IP地址,那么您可以使用IP黑白名單功能封禁這些惡意IP地址。詳細請參見配置IP黑白名單。 |

配置UA黑白名單 | 惡意攻擊或者流量突增行為發生以后,您可以通過實時日志分析功能查看當前惡意訪問行為是否來自某些特定的User-Agent,如果識別出特定的User-Agent,那么您可以使用UA黑白名單功能實現對惡意訪問行為的封禁。詳細請參見配置UA黑白名單。 |

開啟流量管理

建議您使用云監控產品設置產品級別或者域名級別的帶寬監控規則(參考文檔:設置報警),及時了解流量或者帶寬的使用情況并發送異常告警。在出現異常帶寬突增的情況下,還可以給域名配置帶寬限速、請求限速等策略。

流量管理項 | 功能說明 |

設置帶寬上限 | 如果您想要限制域名的帶寬使用上限,可使用帶寬封頂功能來限制域名的帶寬上限。(達到設置的帶寬閾值之后,CDN將停止為該域名提供加速服務,且該域名會被解析到無效地址)以避免產生過高的賬單。詳細請參見帶寬封頂。 |

設置單請求限速 | 單請求限速功能可以對用戶訪問到CDN節點的所有請求進行下行速率限速。單請求限速功能比較經常用于配合客戶網站的運營活動,例如:游戲新版本發布場景,通過配置單請求限速功能,可以壓制加速域名的全網帶寬峰值。詳細請參見配置單請求限速。 |

設置帶寬限速 | 如果您需要對域名使用的阿里云CDN帶寬做限速,在滿足日帶寬峰值大于10 Gbps的情況下,可以填寫信息申請后臺配置。 重要

|

設置實時監控 | 如果您要實時監控域名的帶寬峰值,可以使用云監控產品的云產品監控功能,設置對CDN產品下指定域名的帶寬峰值監控,達到設定的帶寬峰值后將會給管理員發送告警(短信、郵件和釘釘),便于更加及時地發現潛在風險。詳細請參見云監控產品詳情頁。 |

設置費用預警 | 您可以在控制臺右上方菜單欄費用選擇費用與成本,通過設置以下這三個功能來更好地控制賬戶的消費額度,避免產生過高的賬單。

說明 為了保證計量數據統計的完整性,確保賬單的準確性,CDN產品需要在記賬周期結束后大約3個小時才能生成實際的賬單,因此實際扣款時間與對應的資源消費時間存在一定的時延,無法通過賬單來實時反饋資源消耗情況,這是由CDN產品自身的分布式節點特性決定的,每個CDN服務商都采用類似的處理辦法。 |

開啟防護功能

如果以上的訪問控制功能和流量管理功能依然無法滿足您的需求,建議您開通DCDN產品,DCDN產品有更強大的整體安全防護能力,提供DDoS防護和WAF防護功能。詳細請參見將CDN域名升級至DCDN產品和全站加速DCDN。

攻擊類型 | 場景概述 | 防護措施 |

DDoS攻擊 | Web應用層攻擊主要是指HTTP Get Flood、HTTP Post Flood、CC等攻擊。 通常應用層攻擊完全模擬用戶請求,類似于各種搜索引擎和爬蟲一樣,這些攻擊行為和正常的業務并沒有嚴格的邊界,難以辨別。 Web服務中一些資源消耗較大的事務和頁面。例如,Web應用中的分頁和分表,如果控制頁面的參數過大,頻繁的翻頁將會占用較多的Web服務資源。尤其在高并發頻繁調用的情況下,類似這樣的事務就成了早期CC攻擊的目標。 由于現在的攻擊大都是混合型的,因此模擬用戶行為的頻繁操作都可以被認為是CC攻擊。例如,各種刷票軟件對網站的訪問,從某種程度上來說就是CC攻擊。 CC攻擊瞄準的是Web應用的后端業務,除了導致拒絕服務外,還會直接影響Web應用的功能和性能,包括Web響應時間、數據庫服務、磁盤讀寫等。 | 建議您將域名遷移至阿里云DCDN產品,并開通DDoS防護,DCDN的DDoS防護支持最高Tbps級別的大流量DDoS攻擊清洗,保障您的業務正常運行;同時也支持智能CC攻擊防護。詳細請參見防護配置。 |

流量盜刷 |

| 建議您將域名遷移至阿里云DCDN產品,并開通邊緣WAF防護,DCDN的邊緣WAF防護支持配置頻次控制和Bot防護,有效攔截惡意請求,避免產生大額異常流量費用。詳細請參見邊緣WAF概述(新版)。 |

相關文檔

安全防護其他相關問題及處理方法,請參見安全防護FAQ。