云下網(wǎng)絡(luò)通過VPN網(wǎng)關(guān)訪問阿里云DNS

背景

DNS服務(wù)的作用是通過域名找到對應(yīng)IP。對于一家科技企業(yè)來說,搭建一套內(nèi)網(wǎng)DNS是很有必要的。當(dāng)企業(yè)將服務(wù)整體搬遷到阿里云上后,就面臨著辦公網(wǎng)絡(luò)環(huán)境和阿里云互聯(lián)互通的問題。這里面,DNS扮演著企業(yè)內(nèi)部尋址服務(wù)的關(guān)鍵角色,如何在辦公網(wǎng)環(huán)境下也能利用阿里云DNS完成內(nèi)部域名解析,成了很多客戶上云后的難點。

本文介紹一種在VPN互聯(lián)互通場景下,利用阿里云DNS解析內(nèi)部域名的實踐方案。

適用場景

阿里云VPC內(nèi)提供的DNS server支持內(nèi)網(wǎng)解析功能,通過VPN網(wǎng)關(guān)可以使用IPsec協(xié)議把線下的網(wǎng)絡(luò)(如本地數(shù)據(jù)中心/分支機(jī)構(gòu))和VPC進(jìn)行互通。本教程介紹通過VPN網(wǎng)關(guān)訪問阿里云上內(nèi)網(wǎng)DNS的方法。

資源準(zhǔn)備

阿里云內(nèi)網(wǎng)解析的DNS服務(wù)器地址如下:

序號 | 內(nèi)網(wǎng)DNS服務(wù)器IP地址 |

1 | 100.100.2.136/32 |

2 | 100.100.2.138/32 |

創(chuàng)建了VPN和用戶網(wǎng)關(guān),創(chuàng)建VPN網(wǎng)關(guān)請參考創(chuàng)建和管理VPN網(wǎng)關(guān)實例,創(chuàng)建用戶網(wǎng)關(guān)請參考創(chuàng)建和管理用戶網(wǎng)關(guān)。

操作步驟

第一步 在VPN網(wǎng)關(guān)上配置訪問DNS服務(wù)器的IPsec連接

在左側(cè)導(dǎo)航欄,單擊 網(wǎng)間互聯(lián) > VPN > IPsec連接。

選擇創(chuàng)建IPsec連接的地域。

在 IPsec連接 頁面,單擊 創(chuàng)建IPsec連接。

在 創(chuàng)建IPsec連接 頁面,根據(jù)以下信息配置IPsec連接,然后單擊確定。

配置項 | 配置內(nèi)容 |

名稱 | 自定義 |

VPN網(wǎng)關(guān) | 系統(tǒng)自動生成 |

用戶網(wǎng)關(guān) | 系統(tǒng)自動生成 |

路由模式 | 感興趣流模式 |

本端網(wǎng)段 | 192.168.0.0/16(根據(jù)實際網(wǎng)段進(jìn)行替換) |

對端網(wǎng)段 | 10.0.0.0/24(根據(jù)實際網(wǎng)段進(jìn)行替換) |

立即生效 | 是 |

預(yù)共享密鑰 | 默認(rèn) |

版本 | ikev2 |

協(xié)商模式 | main |

加密算法 | aes |

認(rèn)證算法 | sha1 |

DH分組 | group2 |

SA生存周期(秒) | 86400 |

LocalId | 39.96.2.138(根據(jù)實際進(jìn)行替換) |

Remoteld | 39.96.0.248(根據(jù)實際進(jìn)行替換) |

IPsec配置信息

配置項 | 配置內(nèi)容 |

加密算法 | aes |

認(rèn)證算法 | sha1 |

DH分組 | group2 |

SA生存周期(秒) | 86400 |

第二步 新建從線下網(wǎng)絡(luò)到VPN網(wǎng)關(guān)的IPSec

單擊創(chuàng)建IPsec連接,在相同的VPN網(wǎng)關(guān)上新建IPsec連接,除了本地網(wǎng)段換為100.100.2.136/32以外,其他參數(shù)保持完全一致。否則IPsec的第一階段協(xié)商可能會失敗.

配置項 | 配置內(nèi)容 |

名稱 | 自定義 |

VPN網(wǎng)關(guān) | 自定義 |

用戶網(wǎng)關(guān) | 自定義 |

路由模式 | 感興趣流模式 |

本端網(wǎng)段 | 100.100.2.136/32(DNS服務(wù)網(wǎng)段) |

對端網(wǎng)段 | 192.168.0.0/16(根據(jù)實際網(wǎng)段進(jìn)行替換) |

立即生效 | 是 |

預(yù)共享密鑰 | 自定義 |

版本 | ikev2 |

協(xié)商模式 | main |

加密算法 | aes |

認(rèn)證算法 | sha1 |

DH分組 | group2 |

SA生存周期(秒) | 86400 |

LocalId | 39.96.0.248(根據(jù)實際進(jìn)行替換) |

Remoteld | 39.96.2.128(根據(jù)實際進(jìn)行替換) |

IPsec配置

配置項 | 配置內(nèi)容 |

加密算法 | aes |

認(rèn)證算法 | sha1 |

DH分組 | group2 |

SA生存周期(秒) | 86400 |

第三步 線下網(wǎng)絡(luò)配置(聯(lián)系公司網(wǎng)工)

VPN網(wǎng)關(guān)配置對應(yīng)的IPsec連接,參數(shù)跟上面一致,請參考具體設(shè)備產(chǎn)商說明書配置;

配置線下網(wǎng)絡(luò)路由,把100.100.2.136/32的路由指向線下VPN網(wǎng)關(guān)上的IPsec隧道。

第四步 觀察IPsec隧道

如果一切配置正確,應(yīng)該能觀察到IPsec隧道協(xié)商成功。如果還有問題,請聯(lián)系阿里云網(wǎng)絡(luò)技術(shù)支持,或者公司網(wǎng)工。

第五步 域名解析驗證

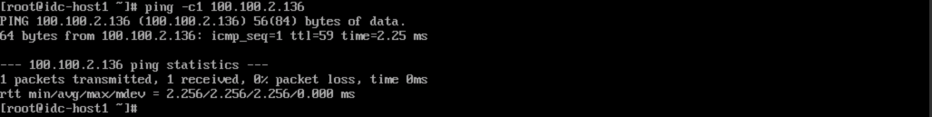

先ping驗證到DNS連通性,時延取決于從IDC到VPN網(wǎng)關(guān)的公網(wǎng)質(zhì)量

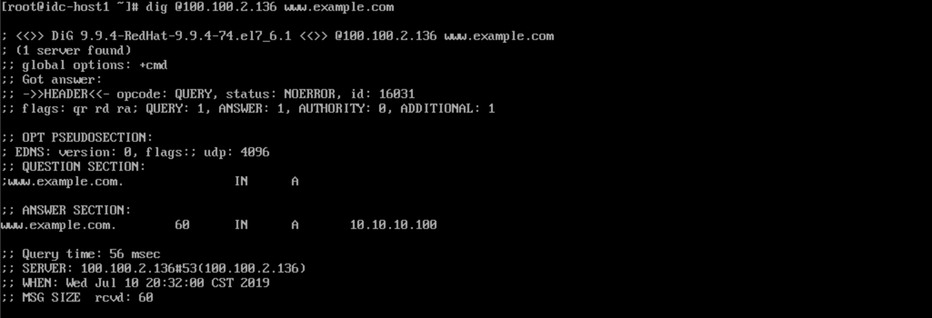

使用100.100.2.136解析內(nèi)網(wǎng)域名

驗證成功后,即可完成線下網(wǎng)絡(luò)和阿里云VPC通過VPN網(wǎng)關(guān)共享DNS解析的方案。