建立VPC到VPC的連接

本文介紹如何使用IPsec-VPN在兩個(gè)專有網(wǎng)絡(luò)VPC(Virtual Private Cloud)之間建立安全連接,實(shí)現(xiàn)兩個(gè)VPC內(nèi)的資源互訪。

場(chǎng)景示例

VPN網(wǎng)關(guān)不支持建立跨境連接。使用IPsec-VPN建立VPC和VPC之間的連接時(shí),兩個(gè)VPC必須同屬于中國(guó)內(nèi)地地域或者同屬于非中國(guó)內(nèi)地地域。關(guān)于中國(guó)內(nèi)地地域和非中國(guó)內(nèi)地地域的說明,請(qǐng)參見中國(guó)內(nèi)地地域和非中國(guó)內(nèi)地地域。

在一個(gè)VPC屬于中國(guó)內(nèi)地地域,另一個(gè)VPC屬于非中國(guó)內(nèi)地地域的場(chǎng)景下,如果您需要在兩個(gè)VPC之間建立連接,您可以使用云企業(yè)網(wǎng)產(chǎn)品。更多信息,請(qǐng)參見什么是云企業(yè)網(wǎng)。

如果您要在跨地域的VPC之間建立IPsec-VPN連接,IPsec-VPN連接的網(wǎng)絡(luò)質(zhì)量會(huì)受公網(wǎng)質(zhì)量的影響,推薦您使用云企業(yè)網(wǎng)建立VPC到VPC的連接。具體操作,請(qǐng)參見使用云企業(yè)網(wǎng)實(shí)現(xiàn)跨地域跨賬號(hào)VPC互通(企業(yè)版)。

本文以下述場(chǎng)景為例。某企業(yè)在華東1(杭州)地域擁有一個(gè)VPC1,在華北1(青島)地域擁有一個(gè)VPC2。兩個(gè)VPC均已使用云服務(wù)器ECS(Elastic Compute Service)部署了業(yè)務(wù),企業(yè)因后續(xù)發(fā)展,現(xiàn)在需要VPC1和VPC2中的業(yè)務(wù)可以互相訪問。

出于建設(shè)安全的網(wǎng)絡(luò)環(huán)境考慮,企業(yè)計(jì)劃使用VPN網(wǎng)關(guān)產(chǎn)品,通過在兩個(gè)VPC之間建立IPsec-VPN連接,對(duì)數(shù)據(jù)進(jìn)行加密傳輸,實(shí)現(xiàn)資源的安全互訪。

前提條件

您已經(jīng)在阿里云華東1(杭州)地域和華北1(青島)地域分別創(chuàng)建了VPC1和VPC2,兩個(gè)VPC中均使用ECS部署了相關(guān)業(yè)務(wù)。具體操作,請(qǐng)參見搭建IPv4專有網(wǎng)絡(luò)。

本示例VPC1和VPC2的配置如下表所示。

重要您可以自行規(guī)劃VPC實(shí)例的網(wǎng)段,請(qǐng)確保要互通的網(wǎng)段之間沒有重疊。

VPC實(shí)例名稱

VPC實(shí)例所屬地域

VPC實(shí)例的網(wǎng)段

VPC實(shí)例ID

ECS實(shí)例名稱

ECS實(shí)例的IP地址

VPC1

華東1(杭州)

192.168.0.0/16

vpc-bp1e0yx3nsosmitth****

ECS1

192.168.20.161

VPC2

華北1(青島)

10.0.0.0/16

vpc-m5e83sapxp88cgp5f****

ECS2

10.0.1.110

您已經(jīng)了解兩個(gè)VPC中ECS實(shí)例所應(yīng)用的安全組規(guī)則,并確保安全組規(guī)則允許兩個(gè)ECS實(shí)例互訪。具體操作,請(qǐng)參見查詢安全組規(guī)則和添加安全組規(guī)則。

配置流程

步驟一:創(chuàng)建VPN網(wǎng)關(guān)

在頂部菜單欄,選擇VPN網(wǎng)關(guān)實(shí)例所屬的地域。

本示例選擇華東1(杭州)。

說明VPN網(wǎng)關(guān)實(shí)例的地域和待關(guān)聯(lián)的VPC實(shí)例的地域需相同。

在VPN網(wǎng)關(guān)頁(yè)面,單擊創(chuàng)建VPN網(wǎng)關(guān)。

在購(gòu)買頁(yè)面,根據(jù)以下信息配置VPN網(wǎng)關(guān),然后單擊立即購(gòu)買并完成支付。

配置項(xiàng)

說明

實(shí)例名稱

輸入VPN網(wǎng)關(guān)實(shí)例的名稱。本示例輸入VPN網(wǎng)關(guān)1。

地域和可用區(qū)

選擇VPN網(wǎng)關(guān)實(shí)例所屬的地域。本示例選擇華東1(杭州)。

網(wǎng)關(guān)類型

選擇VPN網(wǎng)關(guān)實(shí)例的類型。本示例選擇普通型。

網(wǎng)絡(luò)類型

選擇VPN網(wǎng)關(guān)實(shí)例的網(wǎng)絡(luò)類型。本示例選擇公網(wǎng)。

隧道

系統(tǒng)直接展示當(dāng)前地域支持的IPsec-VPN連接的隧道模式。

VPC

選擇VPN網(wǎng)關(guān)實(shí)例關(guān)聯(lián)的VPC實(shí)例。本示例選擇VPC1。

虛擬交換機(jī)

從VPC實(shí)例中選擇一個(gè)交換機(jī)實(shí)例。

IPsec-VPN連接的隧道模式為單隧道時(shí),您僅需要指定一個(gè)交換機(jī)實(shí)例。

IPsec-VPN連接的隧道模式為雙隧道時(shí),您需要指定兩個(gè)交換機(jī)實(shí)例。

IPsec-VPN功能開啟后,系統(tǒng)會(huì)在兩個(gè)交換機(jī)實(shí)例下各創(chuàng)建一個(gè)彈性網(wǎng)卡ENI(Elastic Network Interfaces),作為使用IPsec-VPN連接與VPC流量互通的接口。每個(gè)ENI會(huì)占用交換機(jī)下的一個(gè)IP地址。

說明系統(tǒng)默認(rèn)幫您選擇第一個(gè)交換機(jī)實(shí)例,您可以手動(dòng)修改或者直接使用默認(rèn)的交換機(jī)實(shí)例。

創(chuàng)建VPN網(wǎng)關(guān)實(shí)例后,不支持修改VPN網(wǎng)關(guān)實(shí)例關(guān)聯(lián)的交換機(jī)實(shí)例,您可以在VPN網(wǎng)關(guān)實(shí)例的詳情頁(yè)面查看VPN網(wǎng)關(guān)實(shí)例關(guān)聯(lián)的交換機(jī)、交換機(jī)所屬可用區(qū)以及交換機(jī)下ENI的信息。

虛擬交換機(jī)2

從VPC實(shí)例中選擇第二個(gè)交換機(jī)實(shí)例。

IPsec-VPN連接的隧道模式為單隧道時(shí),無需配置該項(xiàng)。

帶寬規(guī)格

選擇VPN網(wǎng)關(guān)實(shí)例的公網(wǎng)帶寬峰值。單位:Mbps。

IPsec-VPN

選擇開啟或關(guān)閉IPsec-VPN功能。本示例選擇開啟。

SSL-VPN

選擇開啟或關(guān)閉SSL-VPN功能。本示例選擇關(guān)閉。

計(jì)費(fèi)周期

選擇購(gòu)買時(shí)長(zhǎng)。

您可以選擇是否自動(dòng)續(xù)費(fèi):

按月購(gòu)買:自動(dòng)續(xù)費(fèi)周期為1個(gè)月。

按年購(gòu)買:自動(dòng)續(xù)費(fèi)周期為1年。

服務(wù)關(guān)聯(lián)角色

單擊創(chuàng)建關(guān)聯(lián)角色,系統(tǒng)自動(dòng)創(chuàng)建服務(wù)關(guān)聯(lián)角色AliyunServiceRoleForVpn。

VPN網(wǎng)關(guān)使用此角色來訪問其他云產(chǎn)品中的資源,更多信息,請(qǐng)參見AliyunServiceRoleForVpn。

若本配置項(xiàng)顯示為已創(chuàng)建,則表示您的賬號(hào)下已創(chuàng)建了該角色,無需重復(fù)創(chuàng)建。

更多信息,請(qǐng)參見創(chuàng)建VPN網(wǎng)關(guān)實(shí)例。

返回VPN網(wǎng)關(guān)頁(yè)面,查看已創(chuàng)建的VPN網(wǎng)關(guān)實(shí)例。

創(chuàng)建VPN網(wǎng)關(guān)實(shí)例后,其狀態(tài)是準(zhǔn)備中,約1~5分鐘會(huì)變成正常狀態(tài)。正常狀態(tài)表明VPN網(wǎng)關(guān)實(shí)例已經(jīng)完成了初始化,可以正常使用。

重復(fù)步驟2至步驟4,在華北1(青島)地域創(chuàng)建一個(gè)名稱為VPN網(wǎng)關(guān)2的VPN網(wǎng)關(guān)實(shí)例,該VPN網(wǎng)關(guān)實(shí)例關(guān)聯(lián)VPC2,其余配置與VPN網(wǎng)關(guān)1相同。

創(chuàng)建完成后,兩個(gè)VPN網(wǎng)關(guān)實(shí)例的信息如下表所示。

地域

VPN網(wǎng)關(guān)實(shí)例的名稱

VPN網(wǎng)關(guān)實(shí)例關(guān)聯(lián)的VPC實(shí)例名稱

VPN網(wǎng)關(guān)實(shí)例ID

VPN網(wǎng)關(guān)IP地址

華東1(杭州)

VPN網(wǎng)關(guān)1

VPC1

vpn-bp1l5zihic47jprwa****

120.XX.XX.40

華北1(青島)

VPN網(wǎng)關(guān)2

VPC2

vpn-m5eqjnr4ii6jajpms****

118.XX.XX.20

步驟二:創(chuàng)建用戶網(wǎng)關(guān)

在左側(cè)導(dǎo)航欄,選擇。

在頂部菜單欄,選擇用戶網(wǎng)關(guān)實(shí)例的地域。

說明用戶網(wǎng)關(guān)實(shí)例的地域必須和待連接的VPN網(wǎng)關(guān)實(shí)例的地域相同。

在用戶網(wǎng)關(guān)頁(yè)面,單擊創(chuàng)建用戶網(wǎng)關(guān)。

在創(chuàng)建用戶網(wǎng)關(guān)面板,根據(jù)以下信息配置用戶網(wǎng)關(guān)實(shí)例,然后單擊確定。

您需要在華東1(杭州)地域和華北1(青島)地域分別創(chuàng)建一個(gè)用戶網(wǎng)關(guān)實(shí)例,用戶網(wǎng)關(guān)實(shí)例的配置請(qǐng)參見下表。

配置項(xiàng)

配置項(xiàng)說明

華東1(杭州)

華北1(青島)

名稱

輸入用戶網(wǎng)關(guān)實(shí)例的名稱。

Customer1

Customer2

IP地址

輸入用戶網(wǎng)關(guān)實(shí)例的公網(wǎng)IP地址。

本示例輸入VPN網(wǎng)關(guān)2的IP地址118.XX.XX.20。

說明在本示例中VPC1和VPC2互為對(duì)方的用戶網(wǎng)關(guān)。

本示例輸入VPN網(wǎng)關(guān)1的IP地址120.XX.XX.40。

更多信息,請(qǐng)參見創(chuàng)建和管理用戶網(wǎng)關(guān)。

配置完成后,VPN網(wǎng)關(guān)實(shí)例、用戶網(wǎng)關(guān)實(shí)例與VPC實(shí)例之間的對(duì)應(yīng)關(guān)系如下表所示。

地域

VPC實(shí)例名稱

VPN網(wǎng)關(guān)實(shí)例名稱

用戶網(wǎng)關(guān)實(shí)例名稱

用戶網(wǎng)關(guān)實(shí)例ID

用戶網(wǎng)關(guān)IP地址

華東1(杭州)

VPC1

VPN網(wǎng)關(guān)1

Customer1

cgw-bp1er5cw26c2b35vm****

118.XX.XX.20

華北1(青島)

VPC2

VPN網(wǎng)關(guān)2

Customer2

cgw-m5e6qdvuxquse3fvm****

120.XX.XX.40

步驟三:創(chuàng)建IPsec連接

VPN網(wǎng)關(guān)和用戶網(wǎng)關(guān)創(chuàng)建完成后,您需要分別創(chuàng)建兩個(gè)IPsec連接建立VPN加密通道。

在左側(cè)導(dǎo)航欄,選擇。

在頂部菜單欄,選擇IPsec連接的地域。

在IPsec連接頁(yè)面,單擊創(chuàng)建IPsec連接。

在創(chuàng)建IPsec連接頁(yè)面,根據(jù)以下信息配置IPsec連接,然后單擊確定。

您需要在華東1(杭州)地域和華北1(青島)地域分別創(chuàng)建一個(gè)IPsec連接,IPsec連接的配置請(qǐng)參見下表。

配置項(xiàng)

配置項(xiàng)說明

華東1(杭州)

華北1(青島)

名稱

輸入IPsec連接的名稱。

IPsec連接1

IPsec連接2

VPN網(wǎng)關(guān)

選擇已創(chuàng)建的VPN網(wǎng)關(guān)實(shí)例。

VPN網(wǎng)關(guān)1

VPN網(wǎng)關(guān)2

用戶網(wǎng)關(guān)

選擇已創(chuàng)建的用戶網(wǎng)關(guān)實(shí)例。

Customer1

Customer2

路由模式

選擇路由模式。

選擇目的路由模式。

選擇目的路由模式。

立即生效

選擇是否立即生效。

是:配置完成后立即進(jìn)行協(xié)商。

否:當(dāng)有流量進(jìn)入時(shí)進(jìn)行協(xié)商。

說明使用VPN網(wǎng)關(guān)在兩個(gè)VPC之間建立IPsec-VPN連接的場(chǎng)景下,推薦其中一個(gè)IPsec連接的立即生效配置為是,以便在配置完成后,兩個(gè)VPC之間可以立即開始IPsec協(xié)議的協(xié)商。

本示例選擇否。

本示例選擇是。

預(yù)共享密鑰

輸入預(yù)共享密鑰。

密鑰長(zhǎng)度為1~100個(gè)字符,支持?jǐn)?shù)字、大小寫英文字母及右側(cè)字符

~`!@#$%^&*()_-+={}[]\|;:',.<>/?。若您未指定預(yù)共享密鑰,系統(tǒng)會(huì)隨機(jī)生成一個(gè)16位的字符串作為預(yù)共享密鑰。創(chuàng)建IPsec連接后,您可以通過編輯按鈕查看系統(tǒng)生成的預(yù)共享密鑰。具體操作,請(qǐng)參見修改IPsec連接。

重要IPsec連接及其對(duì)端配置的預(yù)共享密鑰需一致,否則系統(tǒng)無法正常建立IPsec-VPN連接。

fddsFF123****

其他選項(xiàng)使用默認(rèn)配置。更多信息,請(qǐng)參見創(chuàng)建和管理IPsec連接(單隧道模式)。

在創(chuàng)建成功對(duì)話框中,單擊確定。

步驟四:配置路由

在左側(cè)導(dǎo)航欄,選擇。

在頂部菜單欄,選擇VPN網(wǎng)關(guān)實(shí)例的地域。

在VPN網(wǎng)關(guān)頁(yè)面,找到目標(biāo)VPN網(wǎng)關(guān)實(shí)例,單擊實(shí)例ID。

在目的路由表頁(yè)簽,單擊添加路由條目。

在添加路由條目面板,根據(jù)以下信息配置目的路由,然后單擊確定。

您需要分別為VPN網(wǎng)關(guān)1和VPN網(wǎng)關(guān)2配置路由條目,配置信息如下表所示。

配置項(xiàng)

配置說明

VPN網(wǎng)關(guān)1

VPN網(wǎng)關(guān)2

目標(biāo)網(wǎng)段

輸入待互通的目標(biāo)網(wǎng)段。

輸入VPC2的私網(wǎng)網(wǎng)段10.0.0.0/16。

輸入VPC1的私網(wǎng)網(wǎng)段192.168.0.0/16。

下一跳類型

選擇下一跳的類型。

選擇IPsec連接。

選擇IPsec連接。

下一跳

選擇下一跳。

選擇IPsec連接1。

選擇IPsec連接2。

發(fā)布到VPC

選擇是否將新添加的路由發(fā)布到VPN網(wǎng)關(guān)關(guān)聯(lián)的VPC中。

本示例選擇是。

本示例選擇是。

權(quán)重

選擇路由的權(quán)重值。

100:高優(yōu)先級(jí)。

0:低優(yōu)先級(jí)。

本示例保持默認(rèn)值100。

本示例保持默認(rèn)值100。

更多信息,請(qǐng)參見添加目的路由。

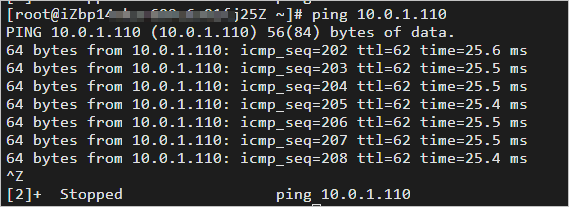

步驟五:測(cè)試連通性

登錄VPC1內(nèi)的ECS1實(shí)例。

關(guān)于如何登錄ECS實(shí)例,請(qǐng)參見連接方式概述。

執(zhí)行ping命令,訪問ECS2實(shí)例,驗(yàn)證兩個(gè)VPC之間的資源是否可以互訪。

ping <ECS2實(shí)例IP地址>收到如下所示的回復(fù)報(bào)文,則證明兩個(gè)VPC之間的資源可以正常互訪。