開啟防火墻開關后,如果您未配置訪問控制策略,云防火墻在訪問控制策略匹配環節中默認放行所有流量。您可以根據業務需要,配置不同防火墻的流量攔截和放行策略,以便更好地管控資產的未授權訪問。本文介紹云防火墻訪問控制策略的工作原理、計費方式等。

功能概述

云防火墻提供適用于互聯網邊界、NAT邊界、VPC邊界和主機邊界的訪問控制策略能力,您可以為不同的防火墻配置訪問控制策略,攔截未授權的流量訪問,實現多方位流量的安全隔離管控。本文介紹的訪問控制策略原理僅適用于互聯網邊界、NAT邊界和VPC邊界訪問控制策略。

主機邊界訪問控制策略的具體信息,請參見配置主機邊界訪問控制策略。

DNS域名訪問控制策略的具體信息,請參見配置DNS邊界訪問控制策略。

策略包含的元素

訪問控制策略支持識別并匹配不同流量元素,實現對相關流量的放行或拒絕。

匹配項 | 說明 | 配置類型 | 不同策略支持的配置類型 |

訪問源 | 網絡連接發起方 |

|

|

目的 | 網絡連接接收方 | 支持IP、IP地址簿、域名和區域。

|

|

協議類型 | 傳輸層協議 | 支持TCP、UDP、ICMP和ANY。 不確定具體協議類型時可選擇ANY。 | 所有策略:支持所有類型。 |

端口 | 目的端口 | 對訪問流量經過的端口進行訪問控制,支持端口和端口地址簿。 | 取決于選擇的協議類型。 |

應用 | 應用層協議 | 支持HTTP、HTTPS、SMTP、SMTPS、SSL、FTP等多種協議。 不確定具體應用類型時可選擇ANY。 說明 云防火墻會將SSL和TLS應用的443端口流量識別為HTTPS類型,SSL和TLS應用的其他端口流量會識別為SSL類型。 | 取決于選擇的協議類型,最多支持同時選擇5種協議。 |

策略工作原理

如果您未配置任何訪問控制策略,云防火墻在訪問控制策略匹配環節,默認放行所有流量。

配置訪問控制策略后,云防火墻會按照特定的邏輯將訪問控制策略展開為一條或多條匹配規則,并下發到引擎。當流量經過云防火墻時,云防火墻按照策略的優先級,依次匹配流量報文,如果流量報文命中某一條策略,則執行該策略動作,并結束策略匹配,否則將繼續匹配下一優先級策略,直至命中策略或匹配完所有配置的策略。如果流量匹配完所有訪問控制策略后還是沒有命中,默認放行該流量。

創建、修改和刪除訪問控制策略后,云防火墻約需要3分鐘將策略下發到引擎。

訪問控制策略的優先級數值越小,優先級越高。為了確保訪問策略匹配最優,建議您將經常匹配和細化匹配的策略設置為高優先級。

訪問控制策略的工作原理如下圖所示。

域名解析介紹

互聯網邊界防火墻、NAT邊界防火墻和VPC邊界防火墻支持根據流量中攜帶的域名信息進行域名管控。如果您在互聯網邊界防火墻出向策略、NAT邊界防火墻出向策略中設置了域名或者域名地址簿作為目的地址,云防火墻可以對域名進行解析,提供可視化解析地址,并支持對解析后的地址進行訪問控制。

不同應用類型的域名訪問控制策略匹配邏輯如下:

域名識別模式為基于FQDN(報文提取Host/SNI):應用類型為HTTP、HTTPS、SMTP、SMTPS、SSL時,云防火墻通過Host或SNI字段來實現域名的訪問控制。

域名識別模式為基于DNS動態解析:應用類型為HTTP、HTTPS、SSL、SMTP、SMTPS以外的其他類型時,云防火墻對域名進行DNS動態解析,并提供可視化的域名解析地址,云防火墻支持對解析出的IP地址進行訪問控制。一個域名最多解析500個IP。

DNS域名解析策略注意事項

配置DNS域名解析策略時,需要關注以下問題:

以下情況不支持DNS域名解析地址的訪問控制策略:

入向流量。僅出向流量的訪問控制策略支持域名字段管控。

目的地址域名為通配符域名(例如*.example.com)。通配符域名無法解析到具體的IP。

目的地址類型為域名地址簿。

NAT邊界防火墻配置的DNS域名解析策略,總規格占用數不能超過200,超過后創建新的DNS解析策略時會報錯。

例如,您已經配置了一條目的地址為aliyun.com、應用類型為ANY的策略,該策略實際占用規格數為185,此時您如果還需要創建一條DNS域名解析策略,并且該策略的實際占用規格數超過15,您將無法創建成功。

互聯網邊界防火墻配置的DNS域名解析策略,默認規格占用數不超過200,超過后規格占用數計算方式為超出默認規格的數量乘以10。

例如,您已經配置了一條目的地址為aliyun.com、應用類型為ANY的策略,該策略實際占用規格數為185,此時您如果還需要創建一條DNS域名解析策略,假設該策略的實際占用規格數為16,則您創建成功后總規格占用數為(185+16-200)*10+200 = 210。

說明訪問控制策略的占用規格計算,請參見策略占用規格。

從ECS訪問外部網站域名時,只支持ECS默認配置的DNS解析服務器(即配置的DNS SERVER IP為100.100.2.136、100.100.2.138)。如果您修改了ECS默認的DNS服務器地址,則云防火墻域名解析訪問控制策略將無法保證準確性。

如果存在多個域名解析到同一個IP地址,訪問控制策略會受影響。

例如,配置一個example.aliyundoc.com的HTTP協議流量的放行策略。假設example.aliyundoc.com域名解析A記錄為1.1.XX.XX,則實際下發到引擎的匹配規則為1.1.XX.XX的HTTP協議允許。此時,如果另一個域名demo.aliyundoc.com的A記錄也解析為1.1.XX.XX,那么訪問demo.aliyundoc.com的HTTP協議也會被放行。

域名的解析地址有變化時,云防火墻會使用最新的解析地址并自動更新對應的訪問控制策略。互聯網邊界策略自動更新周期約為5分鐘;NAT邊界策略自動更新周期約為60分鐘。

例如,域名example.aliyundoc.com的解析結果由1.1.XX.XX變化為2.2.XX.XX,云防火墻自動更新訪問控制策略,即云防火墻會自動應用最新解析的IP地址,確保要攔截或放行的域名指向的實時IP地址都能包含在該訪問控制策略內。

說明如果您想根據變化后的解析地址手動更新訪問控制策略,可在該策略的編輯頁面單擊域名解析,手動觸發域名解析來獲取最新的解析地址。

策略執行動作

訪問控制策略的動作支持設置為放行、觀察和拒絕。當流量包的報文元素與訪問控制策略規則匹配成功時,云防火墻執行該訪問控制策略的動作。

策略的動作設置為觀察模式后,當策略匹配成功時仍會放行流量。您可以在觀察一段時間后,根據需要調整為放行或拒絕。

您可以進入流量日志頁面查看流量數據。具體操作,請參見日志審計。

策略占用規格

配置訪問控制策略后,云防火墻將按照訪問源、目的地址、協議類型、端口、應用配置項的對象數量,統計每條訪問控制策略的實際占用規格數。

計算方式

策略占用規格數的計算公式如下:

單條策略占用的規格數=源地址個數(IP地址段個數或區域個數)*目的地址個數(IP地址段個數或區域個數或域名個數)*端口段個數*應用數

重要當配置的為域名策略,采用了DNS解析模式的默認規格占用數不超過200,超出的規格占用數計算方式為超出默認規格的數量*10。

您可以在訪問控制策略列表的占用規格數列,查看每條訪問控制策略的實際占用規格數。

訪問控制策略的使用規格數=所有訪問控制策略占用的規格數之和(包含出向策略和入向策略)

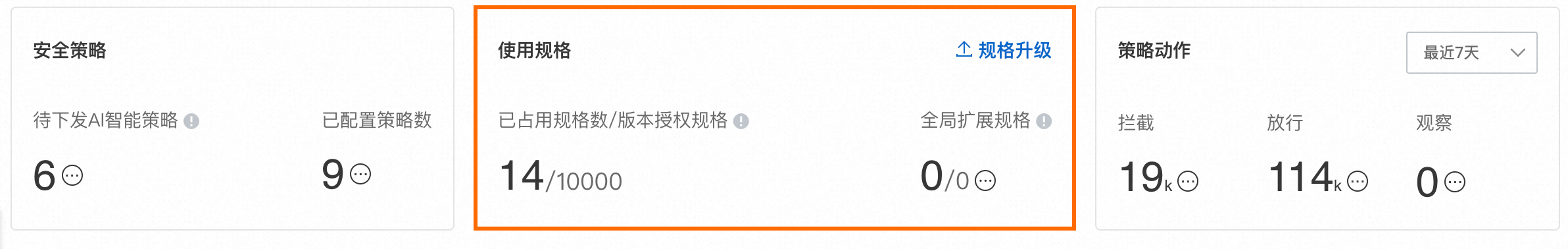

您可以在訪問控制策略的頁面上方,查看對應策略的使用規格。例如互聯網邊界的使用規格統計數據如下所示:

計費說明

云防火墻包年包月版(高級版、企業版、旗艦版)的基礎價格默認提供一定數量的訪問控制策略規格數。如果默認提供的訪問控制策略授權規格數不滿足需求,您可以按需擴展。

擴展購買的全局訪問控制策略規格數支持互聯網邊界防火墻、NAT邊界防火墻和VPC邊界防火墻訪問控制策略配置場景共享占用。更多信息,請參見包年包月。

云防火墻按量版最多支持創建互聯網邊界訪問控制策略2,000規格數、NAT邊界訪問控制策略2,000規格數、VPC邊界訪問控制策略10,000規格數,暫時不支持擴展。更多信息,請參見按量付費。

策略占用規格計算示例

示例 | 策略配置 | 單條策略占用的規格數 |

示例一 |

| 訪問源IP地址段個數*目的地址域名個數*端口段個數*應用數=2*1*2*2=8 |

示例二 |

| 訪問源區域個數*目的地址IP地址段個數*端口段個數*應用數=2*1*1*1=2 |

相關文檔

管控公網資產與互聯網之間的流量,請參見配置互聯網邊界訪問控制策略。

管控私網資產訪問互聯網的流量,請參見配置NAT邊界訪問控制策略。

管控VPC與VPC之間、VPC與線下IDC之間的訪問流量,請參見配置VPC邊界訪問控制策略。

管控ECS之間的訪問流量,請參見配置主機邊界訪問控制策略。

如果您需要了解訪問控制策略的配置規則和場景示例,請參見訪問控制策略配置示例。

如果您的業務同時部署了云防火墻和運維安全中心(堡壘機),您需要合理配置訪問控制策略,避免運維安全中心(堡壘機)訪問被誤攔截。具體操作,請參見云防火墻和運維安全中心(堡壘機)聯合部署訪問策略的最佳實踐。